Thay đổi mật khẩu và bảo vệ chính mình từ các tấn công màn hình khóa Android

Android hiện nay được phổ biến trên hầu hết các hệ điều hành điện thoại di động trên thế giới do một số tính năng vượt trội của nó. Một tỷ thiết bị được xuất xưởng trong năm 2014 ( hơn vị trí thứ hai của Apple đến 800 triệu), và nó kiểm soát 82 % thị trường.

Đó là một tin tức tuyệt vời dành cho Google, nhưng cũng có nghĩa là nó thật tai hại khi có một lỗi và lỗ hổng được tìm thấy - những vấn đề như thế này có thể ảnh hưởng đến một số lượng rất lớn người sử dụng.

Thật không may, một lỗ hổng bảo mật Android mới đã được tìm thấy vào đầu tuần này bởi các nhà nghiên cứu tại Đại học Texas.

Chúng ta hãy cùng xem nó là gì và những gì bạn có thể làm để khắc phục nó.

Vấn đề ở đây là gì?

Một chiếc điện thoại Android hiện đại có ba cách để bảo vệ màn hình khóa của nó: một mã PIN, một mô hình, hay một mật khẩu. Và lỗ hổng mới này liên quan đến những người dùng đã chọn việc sử dụng một mật khẩu.

Các nhà nghiên cứu giải thích các lỗ hổng trong một bài viết trên trang web của trường đại học, nói rằng "Bằng cách thao tác một chuỗi đủ lớn trong lĩnh vực mật khẩu, khi ứng dụng camera được kích hoạt, một kẻ tấn công có thể gây bất ổn cho màn hình khóa, khiến nó va chạm vào màn hình chính".

Trong thực tế, điều đó có nghĩa là một hacker có thể truy cập vào điện thoại của bạn, địa chỉ liên lạc, thông tin ứng dụng riêng, không gian lưu trữ đám mây, và rất nhiều dữ liệu cá nhân… tất cả thông tin của bạn mà không cần phải thực hiện bất kỳ thủ thuật phức tạp nào. Ngay cả một người am hiểu công nghệ bình thường khi thấy một chiếc điện thoại bị rơi trên đường cũng có thể mở nó theo cách này.

Thao tác hack sẽ được thực hiện bằng cách nhập một chuỗi ngẫu nhiên các ký tự vào điện thoại ở khu vực "Gọi khẩn cấp", và sau đó liên tục nhấn nút chụp ảnh của máy ảnh. Nó sẽ khiến cho khóa màn hình bị vô hiệu hóa, và với chiếc điện thoại, cuối cùng là khởi động lại vào màn hình chủ của người dùng.

Khi đó, một hacker sẽ có thể truy cập vào thiết bị, bất kể hệ thống tập tin dù có hay không việc được mã hóa - nó có nghĩa là chúng thậm chí có thể cho phép hacker truy cập vào thiết bị nhiều hơn nữa.

Bạn có thể thấy các thao tác thực hiện hack trong video dưới đây:

Bạn đang ở trong mối nguy hiểm?

May mắn thay, lỗ hổng này là không có mặt trên tất cả các phiên bản single của Android - bạn sẽ chỉ bị ảnh hưởng nếu bạn có một thiết bị Android Lollipop đang chạy phiên bản 5.0 đến 5.1.1.

Như đã đề cập, việc tấn công này cũng chỉ hoạt động nếu bạn đang sử dụng mật khẩu bảo vệ. Những người sử dụng mã PIN hoặc mô hình vẫn sẽ được an toàn.

Trong khi đã có hai cách bảo vệ rõ ràng được giới hạn bởi số lượng những người bị ảnh hưởng ( sử dụng mã PIN hoặc mô hình ), điều này sẽ gây ra một tác dụng phụ là những người sử dụng sẽ dễ mất cảnh giác và trở thành mục tiêu tiếp theo- những người tin rằng một mật khẩu dài hơn mật mã PIN hoặc sử dụng mẫu. Sự thật là lỗ hổng này đã được chứng minh rằng không có gì là an toàn hoàn toàn như bạn nghĩ.

Bạn có thể làm gì?

Điều quan trọng nhất là bảo vệ khóa màn hình của bạn càng sớm càng tốt.

Các lỗ hổng này đã được sửa chữa trong LMY48M Android 5.1.1 build đã được phát hành bởi Google tuần trước. Tại thời điểm này, nó chỉ có sẵn cho Nexus 4, 5, 6, 7, 9, và 10.

Mặc dù nó đã có sẵn nhưng một số người dùng đã thông báo rằng họ chưa nhận được bản cập nhật. Nếu bạn ở trong tình huống đó, bạn có thể đi thẳng đến googlesource.com và tự tải về điện thoại cho mình.

Nếu bạn không sở hữu một Nexus hoặc bạn đã chưa nhận được một bản cập nhật over-the-air, ít nhất bạn nên thay đổi thông tin đăng nhập khóa màn hình của bạn với một mã PIN thay thế.

Tại sao bạn lại nên chọn một mã PIN hơn là chọn một mô hình?

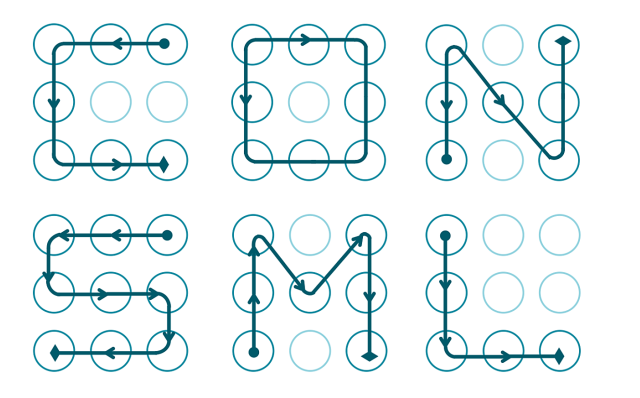

Mô hình khóa Android ( ALPs ) đã được đưa ra từ năm 2008 và được sử dụng bởi nhiều người, nhưng một nghiên cứu gần đây đã cho thấy chúng thậm chí còn không an toàn hơn cả các mật khẩu quá rõ ràng và dễ dự đoán như "password", "12345678", và "qwertyuiop ".

Marte Loge- một sinh viên tốt nghiệp năm 2015 từ Đại học Khoa học và Công nghệ Na Uy đã đưa ra câu hỏi thảo luận cho các nhà nghiên cứu. Cô phát hiện ra rằng thật đáng kinh ngạc, 44 % các mô hình Alps được bắt đầu ở góc trên bên trái và 77 % những mô hình “loằng ngoằng” của họ bắt đầu ở một trong bốn góc.

Cô cũng phát hiện ra rằng hầu hết các ALPs chỉ chứa năm vị trí, mặc dù người dùng được phép chọn lên đến chín. Điều này có nghĩa là số lượng các tổ hợp có thể tạo ra sẽ giảm từ 389.112 xuống chỉ còn 7152. Và nếu như ALPs chỉ chứa bốn vị trí, điều này sẽ giảm xuống hơn nữa, xuống mức 1624.

"Con người có thể dự đoán," cô nói. "Chúng tôi nhìn thấy những khía cạnh giống nhau được sử dụng khi tạo ra mô hình khóa cũng như các mã PIN và mật khẩu chữ và số".

Nếu bạn nhấn mạnh vào việc sử dụng Alps, bạn cần phải chắc chắn rằng bạn giữ cho mô hình của bạn đủ phức tạp và bạn nên tránh các tên viết tắt có liên quan đến những người thân yêu hay con vật nuôi của bạn. Nghiên cứu đã cho rằng bằng cách sử dụng tên viết tắt như vậy, kẻ tấn công sẽ có cơ hội đoán ALP chỉ trong vòng 100 lần may rủi.

Kiểm tra một số mô hình Alps phổ biến nhất trong các hình bên dưới, nếu bạn đang sử dụng một trong số chúng, bạn nên thay đổi nó ngay lập tức.

Hãy chọn một mã PIN cho bạn

Nó có nghĩa là cách an toàn nhất để bảo vệ thiết bị Android của bạn là bằng cách sử dụng một mã PIN, nhưng vẫn có một số nguyên tắc bảo mật cơ bản bạn nên tuân theo.

Ví dụ, hãy chắc chắn rằng bạn sử dụng một đoạn mã khác với mã PIN bạn đang sử dụng cho thẻ ngân hàng hoặc bất kỳ thông tin đăng nhập nào khác mà yêu cầu mã PIN. Trong cùng một lúc mà bạn sử dụng cùng một mật khẩu cho tất cả các tài khoản trực tuyến của bạn sẽ làm tăng khả năng bị tấn công của bạn. Việc sử dụng cùng một mã PIN nhiều lần sẽ làm giảm hiệu quả của hệ thống với mỗi sự trùng lặp. Ngoài ra, tránh các ngày kỷ niệm, ngày sinh và các con số lặp đi lặp lại.

Microsoft luôn đi đầu với các ý tưởng; mới đây họ đã khuyến cáo rằng người dùng Windows 10 nên sử dụng một mã PIN để đăng nhập vào máy tính của họ. Logo của họ chỉ ra rằng khi một mật khẩu bị phá, nó sẽ cung cấp cho các hacker quyền được truy cập vào toàn bộ tài khoản Microsoft của bạn. Nhưng khi một mã PIN bị tấn công, điều đó sẽ chỉ cho phép các hacker truy cập vào thiết bị cá nhân của bạn mà thôi.

Bạn đã tự bảo vệ được chính mình hay chưa?

Bạn có là một trong những người dễ bị tấn công bởi các hacker? Những bước bạn đã làm để bảo vệ mình là gì? Những cuộc tấn công này có thể sẽ làm cho bạn lo lắng về sự an toàn của Android. Hãy thực hiện những hướng dẫn như trên để bạn có thể tự bảo vệ mình.

Android hiện nay được phổ biến trên hầu hết các hệ điều hành điện thoại di động trên thế giới do một số tính năng vượt trội của nó. Một tỷ thiết bị được xuất xưởng trong năm 2014 ( hơn vị trí thứ hai của Apple đến 800 triệu), và nó kiểm soát 82 % thị trường.

Đó là một tin tức tuyệt vời dành cho Google, nhưng cũng có nghĩa là nó thật tai hại khi có một lỗi và lỗ hổng được tìm thấy - những vấn đề như thế này có thể ảnh hưởng đến một số lượng rất lớn người sử dụng.

Thật không may, một lỗ hổng bảo mật Android mới đã được tìm thấy vào đầu tuần này bởi các nhà nghiên cứu tại Đại học Texas.

Chúng ta hãy cùng xem nó là gì và những gì bạn có thể làm để khắc phục nó.

Vấn đề ở đây là gì?

Một chiếc điện thoại Android hiện đại có ba cách để bảo vệ màn hình khóa của nó: một mã PIN, một mô hình, hay một mật khẩu. Và lỗ hổng mới này liên quan đến những người dùng đã chọn việc sử dụng một mật khẩu.

Các nhà nghiên cứu giải thích các lỗ hổng trong một bài viết trên trang web của trường đại học, nói rằng "Bằng cách thao tác một chuỗi đủ lớn trong lĩnh vực mật khẩu, khi ứng dụng camera được kích hoạt, một kẻ tấn công có thể gây bất ổn cho màn hình khóa, khiến nó va chạm vào màn hình chính".

Trong thực tế, điều đó có nghĩa là một hacker có thể truy cập vào điện thoại của bạn, địa chỉ liên lạc, thông tin ứng dụng riêng, không gian lưu trữ đám mây, và rất nhiều dữ liệu cá nhân… tất cả thông tin của bạn mà không cần phải thực hiện bất kỳ thủ thuật phức tạp nào. Ngay cả một người am hiểu công nghệ bình thường khi thấy một chiếc điện thoại bị rơi trên đường cũng có thể mở nó theo cách này.

Thao tác hack sẽ được thực hiện bằng cách nhập một chuỗi ngẫu nhiên các ký tự vào điện thoại ở khu vực "Gọi khẩn cấp", và sau đó liên tục nhấn nút chụp ảnh của máy ảnh. Nó sẽ khiến cho khóa màn hình bị vô hiệu hóa, và với chiếc điện thoại, cuối cùng là khởi động lại vào màn hình chủ của người dùng.

Khi đó, một hacker sẽ có thể truy cập vào thiết bị, bất kể hệ thống tập tin dù có hay không việc được mã hóa - nó có nghĩa là chúng thậm chí có thể cho phép hacker truy cập vào thiết bị nhiều hơn nữa.

Bạn có thể thấy các thao tác thực hiện hack trong video dưới đây:

Bạn đang ở trong mối nguy hiểm?

May mắn thay, lỗ hổng này là không có mặt trên tất cả các phiên bản single của Android - bạn sẽ chỉ bị ảnh hưởng nếu bạn có một thiết bị Android Lollipop đang chạy phiên bản 5.0 đến 5.1.1.

Như đã đề cập, việc tấn công này cũng chỉ hoạt động nếu bạn đang sử dụng mật khẩu bảo vệ. Những người sử dụng mã PIN hoặc mô hình vẫn sẽ được an toàn.

Trong khi đã có hai cách bảo vệ rõ ràng được giới hạn bởi số lượng những người bị ảnh hưởng ( sử dụng mã PIN hoặc mô hình ), điều này sẽ gây ra một tác dụng phụ là những người sử dụng sẽ dễ mất cảnh giác và trở thành mục tiêu tiếp theo- những người tin rằng một mật khẩu dài hơn mật mã PIN hoặc sử dụng mẫu. Sự thật là lỗ hổng này đã được chứng minh rằng không có gì là an toàn hoàn toàn như bạn nghĩ.

Bạn có thể làm gì?

Điều quan trọng nhất là bảo vệ khóa màn hình của bạn càng sớm càng tốt.

Các lỗ hổng này đã được sửa chữa trong LMY48M Android 5.1.1 build đã được phát hành bởi Google tuần trước. Tại thời điểm này, nó chỉ có sẵn cho Nexus 4, 5, 6, 7, 9, và 10.

Mặc dù nó đã có sẵn nhưng một số người dùng đã thông báo rằng họ chưa nhận được bản cập nhật. Nếu bạn ở trong tình huống đó, bạn có thể đi thẳng đến googlesource.com và tự tải về điện thoại cho mình.

Nếu bạn không sở hữu một Nexus hoặc bạn đã chưa nhận được một bản cập nhật over-the-air, ít nhất bạn nên thay đổi thông tin đăng nhập khóa màn hình của bạn với một mã PIN thay thế.

Tại sao bạn lại nên chọn một mã PIN hơn là chọn một mô hình?

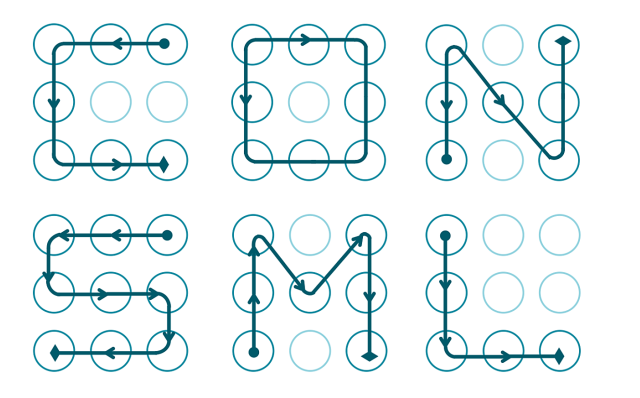

Mô hình khóa Android ( ALPs ) đã được đưa ra từ năm 2008 và được sử dụng bởi nhiều người, nhưng một nghiên cứu gần đây đã cho thấy chúng thậm chí còn không an toàn hơn cả các mật khẩu quá rõ ràng và dễ dự đoán như "password", "12345678", và "qwertyuiop ".

Marte Loge- một sinh viên tốt nghiệp năm 2015 từ Đại học Khoa học và Công nghệ Na Uy đã đưa ra câu hỏi thảo luận cho các nhà nghiên cứu. Cô phát hiện ra rằng thật đáng kinh ngạc, 44 % các mô hình Alps được bắt đầu ở góc trên bên trái và 77 % những mô hình “loằng ngoằng” của họ bắt đầu ở một trong bốn góc.

Cô cũng phát hiện ra rằng hầu hết các ALPs chỉ chứa năm vị trí, mặc dù người dùng được phép chọn lên đến chín. Điều này có nghĩa là số lượng các tổ hợp có thể tạo ra sẽ giảm từ 389.112 xuống chỉ còn 7152. Và nếu như ALPs chỉ chứa bốn vị trí, điều này sẽ giảm xuống hơn nữa, xuống mức 1624.

"Con người có thể dự đoán," cô nói. "Chúng tôi nhìn thấy những khía cạnh giống nhau được sử dụng khi tạo ra mô hình khóa cũng như các mã PIN và mật khẩu chữ và số".

Nếu bạn nhấn mạnh vào việc sử dụng Alps, bạn cần phải chắc chắn rằng bạn giữ cho mô hình của bạn đủ phức tạp và bạn nên tránh các tên viết tắt có liên quan đến những người thân yêu hay con vật nuôi của bạn. Nghiên cứu đã cho rằng bằng cách sử dụng tên viết tắt như vậy, kẻ tấn công sẽ có cơ hội đoán ALP chỉ trong vòng 100 lần may rủi.

Kiểm tra một số mô hình Alps phổ biến nhất trong các hình bên dưới, nếu bạn đang sử dụng một trong số chúng, bạn nên thay đổi nó ngay lập tức.

Hãy chọn một mã PIN cho bạn

Nó có nghĩa là cách an toàn nhất để bảo vệ thiết bị Android của bạn là bằng cách sử dụng một mã PIN, nhưng vẫn có một số nguyên tắc bảo mật cơ bản bạn nên tuân theo.

Ví dụ, hãy chắc chắn rằng bạn sử dụng một đoạn mã khác với mã PIN bạn đang sử dụng cho thẻ ngân hàng hoặc bất kỳ thông tin đăng nhập nào khác mà yêu cầu mã PIN. Trong cùng một lúc mà bạn sử dụng cùng một mật khẩu cho tất cả các tài khoản trực tuyến của bạn sẽ làm tăng khả năng bị tấn công của bạn. Việc sử dụng cùng một mã PIN nhiều lần sẽ làm giảm hiệu quả của hệ thống với mỗi sự trùng lặp. Ngoài ra, tránh các ngày kỷ niệm, ngày sinh và các con số lặp đi lặp lại.

Microsoft luôn đi đầu với các ý tưởng; mới đây họ đã khuyến cáo rằng người dùng Windows 10 nên sử dụng một mã PIN để đăng nhập vào máy tính của họ. Logo của họ chỉ ra rằng khi một mật khẩu bị phá, nó sẽ cung cấp cho các hacker quyền được truy cập vào toàn bộ tài khoản Microsoft của bạn. Nhưng khi một mã PIN bị tấn công, điều đó sẽ chỉ cho phép các hacker truy cập vào thiết bị cá nhân của bạn mà thôi.

Bạn đã tự bảo vệ được chính mình hay chưa?

Bạn có là một trong những người dễ bị tấn công bởi các hacker? Những bước bạn đã làm để bảo vệ mình là gì? Những cuộc tấn công này có thể sẽ làm cho bạn lo lắng về sự an toàn của Android. Hãy thực hiện những hướng dẫn như trên để bạn có thể tự bảo vệ mình.

Nguồn: makeuseof.com