WannaCry là một trong những tiêu điểm lớn nhất trong giới công nghệ trong thời gian qua với việc là một công cụ mã độc dạng ransomware có khả năng lây nhiễm một cách nhanh chóng trên hàng trăm ngàn thiết bị khác nhau với hơn 150 quốc gia trên toàn thế giới. Nguy cơ lây nhiễm ransomware là điều khó lường trước được khi nó có thể lây lan qua nhiều đường khác nhau và đương nhiên kể cả khi bạn không muốn thiết bị của mình dính WannaCry thì cũng không có gì có thể đảm bảo được điều đó. Cụm từ WannaCry có thể được tìm thấy trên hàng ngàn trang mạng khác nhau nhưng phần lớn trong số đó chưa thật sự rõ ràng cũng như lột tả hết bản chất nguy hiểm của công cụ này khiến người dùng tìm kiếm cách phòng ngừa với trạng thái chưa nắm rõ bản chất thật sự của nó. Chính vì thế mà bài viết của chúng ta trong ngày hôm nay sẽ mang đến các thông tin về WannyCry một cách đầy đủ hơn từ định nghĩa, phương thức lây lan và người chịu trách nhiệm trong việc đứng đằng sau cuộc tấn công liên quan đến an ninh mạng lớn nhất hiện nay

WannaCry Ransomware là gì?

WannaCry Ransomware, hay còn được biết đến với hàng loạt những tên gọi khác như WannaCrypt, Wanna Decrypt, Wcry và WannaCryptor đều là cách gọi chung của chủng ransomware mạnh mẽ đang hoạt động ở thời điểm hiện tại gây ra hàng tá sự đau đầu cho người dùng cũng như các công ty làm việc trong lĩnh vực an ninh mạng. Về cơ bản, ransomware không khác gì một kẻ bắt cóc tống tiền nhưng hoạt động ở trong thế giới số thay vì đời thực. WannaCry lấy đi những thứ có giá trị của người dùng và sau đó là yêu cầu tiền chuộc trong việc lấy lại các nội dung đó khi đó có thể là các tập tin, dữ liệu được lưu trữ trên thiết bị của bạn, hay là quyền chiếm dụng sử dụng thiết bị với hàng tá những tài khoản cá nhân trực tuyến nằm trên đó. Đương nhiên, các tập tin này về cơ bản không phải là từ thiết bị của bạn gửi về người hay tổ chức đứng sau WannaCry, thay vào đó, nó tiếp tục được lưu trữ tạm thời trên thiết bị của người dùng một cách nguyên trạng, nhưng bị mã hóa và yêu cầu đưa ra các thông báo về tiền chuộc dữ liệu để có thể giải mã các nội dung trong đó

Nhiều người cho biết không thể biết chính xác được WannaCry Ransomware sao có thể truy cập vào thiết bị của họ như thế nào ngay cả khi họ đang sử dụng nó một cách bình thường. Chính sự bình thường ấy lại là sự nguy hiểm của công cụ này, cũng như làm người dùng mất cảnh giác khi nó thường được chèn một cách bí mật trong một đường dẫn cũng như tập tin mà bạn nhận từ một email mạo danh nào đó hay trang web không đáng tin cậy nhưng vẫn mang đến cảm giác bình thường cho người nhấn vào đó. Thật ra thì khái niệm ransomware đã có mặt từ khá sớm khi thời điểm những năm 1990, thế giới đã bắt đầu có sự xuất hiện của các công cụ đòi tiền chuộc dữ liệu tương tự, và WannaCry chỉ là phiên bản mới nhất được nằm trong danh sách của các ransomware từ trước đến nay

WannaCry – Có gì khác biệt gì so với những Ransomware còn lại?

WannaCry, mặc dù là một chủng ransomware, nhưng về cơ bản, cách thức hoạt động của nó có sự khác biệt so với những cái tên tương đương cùng loại. Thông thường, các ransomware cơ bản thường yêu cầu người dùng nhấn vào một đường dẫn nào đó trong đó có mã độc để cài đặt ransomware lên thiết bị, và do đó mà nó chỉ tác động tới trực tiếp người dùng không am hiểu khi tương tác với các mã độc trên, và sự lây lan của các chủng ransomware trước không quá lớn, trong khi WannaCry lại có một sự bùng nổ về số lương thiết bị trong thời gian cực kì ngắn, thậm chí nó chỉ mất vài giờ hoặc vài ngày để lây lan trên diện rộng

WannaCry sử dụng để khai thác Server Message Block hay còn viết tắt là SMB để thực hiện lây lan trong toàn bộ mạng. Giao thức SMB được sử dụng trong hệ thống mạng chia sẻ dữ liệu tập tin, hay tương tác với hệ thống máy in trong mạng giữa các người dùng kết nối tới nó. Chính vì vấn đề lây lan trong mạng nội bộ một cách không kiểm soát như thế, mà chỉ cần một máy tính nào đó vô tình bị nhiễm bởi các mã độc ẩn trong một đường dẫn lạ, thì ngay lập tức, WannaCry sẽ theo đường truyền của SMB tới hệ thống máy chủ để lây nhiễm cho chúng trước khi chính các thiết bị còn lại trong hệ thống mạng cũng sẽ nhận lấy một kết cục tương tự

Ai là người đứng sau chịu trách nhiệm trong cuộc tấn công liên quan đến an ninh mạng với WannaCry?

Ở thời điểm hiện tại, có hai công ty công nghệ khác nhau đã xác định sự tương đồng của WannaCry với chủng ransomware trước đó được phát hiện vào năm 2015 vốn được phát triển bởi nhóm hacker đặt dưới cái tên Lazarus Group. Theo đó, nhóm này được tin rằng nó vẫn đang còn hoạt động ở khu vực Bắc Triều Tiên và theo các báo cáo gần nhất, thì Lazarus Group vẫn có mối quan hệ với chính phủ nước này trong việc hỗ trợ quá trình hoạt động. Trước đây, nếu chủng ransomware của họ không thật sự khiến cái tên nổi bật, thì có lẽ vụ tấn công mạng vào năm 2014 với đối tượng chính là Sony Pictures and Entertainment sẽ nhắc chúng ta một cách rõ ràng hơn về nhóm hacker này

Kaspersky Lab và Matthieu Suiche (đồng sáng lập Comae Technologies) đang có hai bài viết độc lập trong việc nghiên cứu về sự tương đồng của WannaCry và chủng ransomware của Lazarus. Mặc dù điều này mới chỉ dừng lại ở sự tương đồng về mặt thuật toán và chưa có một báo cáo chính thức nào, thì Lazarus vẫn được tin tưởng đứng đằng sau trong vụ việc WannaCry và ít nhiều, Bắc Triều Tiên cũng sẽ dính dáng tới vấn đề này dù mục đích chưa được xác định rõ ràng

Những yếu điểm của hệ thống tạo tiền đề cho cuộc tấn công WannaCry

Một trong những lí do khiến WannCry thành công hơn mức tưởng tượng của nhiều người đến nay vẫn đến từ sự phân hóa quá lớn của hệ sinh thái Windows. Mặc dù Microsoft đã phát hành Windows 10 tới tay người dùng, nhưng vì nhiều lí do mang tính phức tạp trong việc thiết lập lại đã khiến nhiều hệ thống mạng lớn đến nay vẫn sử dụng Windows XP hay Windows Server 2003 để duy trì hệ thống dù rằng các phiên bản này đã chính thức bị khai tử và không còn nhận được bất kì bản vá nào từ phía công ty phát hành như Microsoft. Chính vì thế mà khả năng kháng cự của các hệ thống mạng đã gần như không còn và nguy cơ tiềm ẩn về cuộc tấn công liên quan đến an ninh mạng dĩ nhiên sẽ rõ ràng hơn bao giờ hết

Đó chưa hẳn là lí do chính, khi mà những thiết bị bị nhiễm WannaCry đến từ nhiều phiên bản Windows khác nhau không riêng gì Windows XP, khi chúng ta có thể thấy người dùng Windows Vista, Windows 7, Windows 8 thậm chí Windows 10 cũng báo cáo về việc mình là nạn nhân của đợt tấn công mạng lần này. Mặc dù chưa có sự khắc phục triệt để nhưng chúng ta hoàn toàn có thể phòng tránh trong việc cập nhật các bản vá mới nhất từ Microsoft trong việc tương tác với SMB để chặn đứng phần nào sự có mặt của WannaCry

Mức tiền chuộc của WannaCry là bao nhiêu và có nên trả tiền cho nó?

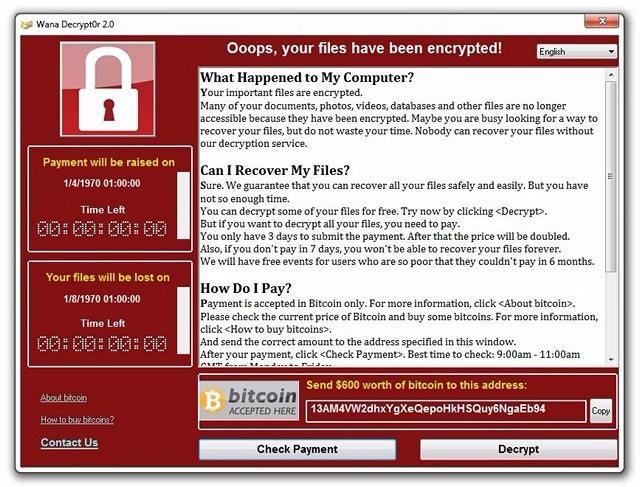

Khi WannaCry đã thành công trong việc chiếm quyền kiểm soát thiết bị của người dùng, thì một cửa sổ sẽ hiện lên thông báo các dữ liệu lưu trữ trên thiết bị đã được mã hóa. Đồng thời người dùng cũng sẽ nhìn thấy một đường dẫn liên kết tới tài khoản BitCoin của nhóm tấn công yêu cầu bạn trả phí lên đến $300 giá trị về tiền mặt bằng BitCoin để có thể lấy lại dữ liệu. Và nếu người dùng không có động thái nào về vấn đề này, thì con số trên sẽ được nâng lên tới $600 trong vòng 3 ngày sau đó và được giữ trong suốt một tuần trước khi các dữ liệu lưu trữ hoàn toàn bị xóa sạch khỏi hệ thống

Ngay cả khi những dữ liệu đó quan trọng, thì không có một khuyến cáo an toàn nào đưa ra trong việc bạn phải trả tiền chuộc cho nhóm tấn công. Ở thời điểm hiện tại, chưa có một sự xác nhận chính thức nào gọi là bạn sẽ nhận được lại các dữ liệu dưới dạng được giải mã sau khi trả toàn bộ chi phí tiền chuộc cho những kẻ tấn công đứng đằng sau đó. Trong khi các dữ liệu đó hoàn toàn còn bị khóa, thì việc trả phí là cách mà các kẻ xấu thu lợi từ phía người dùng nhưng không có sự đảm bảo nào về việc bạn sẽ bị lừa khi mà tất cả các giao dịch BitCoin đều được bí mật

Nhóm tấn công bằng WannaCry đã thu về được bao nhiêu từ vụ tấn công này?

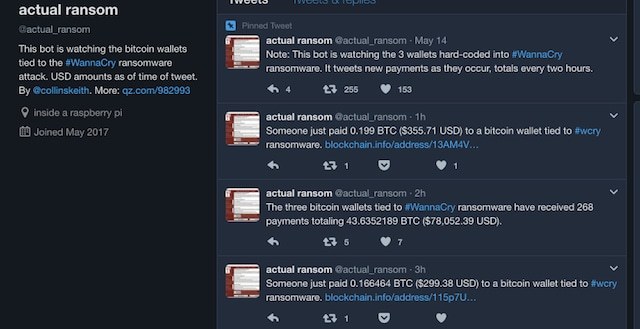

Kể cả khi có những khuyến cáo trong việc bạn không nên thỏa hiệp với những kẻ tấn công liên quan đến an ninh mạng bằng WannaCry lần này, thì vẫn có không ít người hi vọng rằng mình sẽ lấy lại các dữ liệu quan trọng bằng việc trả phí cho chúng. Đương nhiên thì điều này không mấy thành công khi mà các dữ liệu vẫn bị khóa, trong khi chẳng có ai nói rằng họ đã nhận lại được thứ họ cần sau khi trả phí cả. Thật là mơ hồ để có thể biết được rằng đã có ai chịu giao dịch với nhóm tấn công, và chính vì thế mà KeithCollins, một lập trình viên về dữ liệu và đồ họa tại Quartz đã tạo ra một tài khoản Twitter với tên @actualransom để theo dõi rằng liệu có bao nhiêu tiền đã được trả trong vụ WannaCry lần này

Như mô tả, @actualransom theo dõi đồng thời 3 tài khoản BitCoin mà WannaCry chỉ đến và liên tục đăng tải các thông tin về giá trị tiền mặt mà tài khoản này đang nắm giữ. Theo đó, đã có hơn $78000 được chi trả cho nhóm tấn công và đương nhiên, không một đồng nào trong đó có tác dụng khôi phục dữ liệu cả

Bảo vệ thiết bị khỏi sự tấn công của WannaCry

Không gì ở thời điểm hiện tại có thể chắc chắn rằng bạn hoàn toàn an toàn trong cuộc tấn công với WannaCry ngoại trừ việc chính chúng ta tự bảo vệ bản thân bằng các biện pháp phòng ngừa. Trong khi WannaCry lây lan nhờ vào mã độc được chèn trong các trang web, thì người dùng cũng nên hạn chế việc tải về các phần mềm từ các trang không rõ nguồn gốc cũng như kiểm tra thật kĩ các nội dung email, người gửi xem nó có đúng từ bạn bè, đồng nghiệp hay từ chính tin tặc. Còn đối với mạng xã hội, đừng nên nhấn vào bất kì một đường dẫn lạ nào chứa trong các tin nhắn từ người lạ cũng như người quen khi nó không loại trừ khả năng bạn bè của bạn cũng đã bị nhiễm.

Bên cạnh đó, với việc WannaCry nhắm vào các dữ liệu cá nhân của người dùng, thì bạn nên thực hiện sao lưu chúng một cách an toàn các thiết bị lưu trữ ngoài hay các công cụ lưu trữ đám mây nếu như từ trước đến nay chưa hề làm điều này với các nội dung mình đang có. Chính điều này khiến cho trong trường hợp xấu nhất bạn bị tấn công, thì các dữ liệu quan trọng vẫn còn nằm đó gần như là toàn vẹn để ngay cả khi bạn xóa sạch toàn bộ hệ thống ổ cứng để cài đặt lại hệ điều hành hay thay mới nó, thì bạn vẫn có thể có lại được các dữ liệu miễn phí dù rằng nội dung có chút sai lệch tùy vào thời điểm bạn chỉnh sửa so với thời điểm lưu trữ như thế nào.

Ngoài ra, việc cập nhật các bản vá mới nhất từ Microsoft cũng phần nào hạn chế việc bị lây nhiễm hơn khi Microsoft mới đây đã tung ra bản cập nhật liên quan đến SMB cho tất cả các phiên bản Windows, kể cả một nền tảng đã không còn được hỗ trợ chính thức như Windows XP

Theo BeeBom